Uploaded by

common.user19224

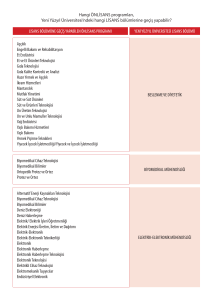

Bilgisayar Teknikerliği Ders Notları - Unvan Değişikliği Sınavı