İnternet - WordPress.com

advertisement

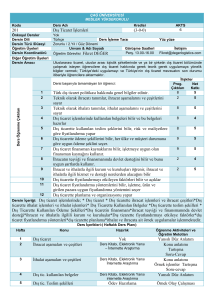

İnternet İnternet Güvenliği Bilgisayar ağı nedir? Bilgisayarlar arasında iletişim kurmak ve paylaşım ortamı oluşturmak amacıyla oluşturulan bir iletim ortamıdır. Bilgisayar ağı; Dosya paylaşımı Donanım paylaşımı Yazılım paylaşımı gibi amaçlar için kullanılmaktadır. Bilgisayar ağı çeşitleri LAN (Local Area Network) WAN (Wide Area Network) LAN nedir? Ev, okul, laboratuvar, vb. sınırlı alanda bilgisayarları ve araçları birbirine bağlayan bir bilgisayar ağıdır. WAN nedir? Yerel alan ağlarının birbirine bağlanmasını sağlayan çok geniş ağlardır. En bilinen geniş ağa örnek İnternet’tir. İnternet nedir? İnternet; bilgisayar ağlarının birbirine bağlanması sonucu ortaya çıkan, herhangi bir sınırlaması ve yöneticisi olmayan uluslararası bilgi-iletişim ağıdır. İnternet ilk olarak 1960’lı yıllarda Amerika’da askeri amaçlı bir proje kapsamında ortaya çıkmıştır. İnternet’in Yapısı Sunucu (Server) Sunucu, herhangi ağ ortamında diğer bilgisayarların çeşitli isteklerine hizmet vermek amacı ile tasarlanmış özel bilgisayarlardır. Teorik olarak evde kullanılan bilgisayarlara benzese de yerine getirdikleri hizmetler nedeni ile özel donanım ve yazılım bileşenlerinden oluşan cihazlardır. Sunucu türleri FTP, E-posta, DNS sunucuları vs… İstemci (Client) Bir ağ üzerinde, bilgisayarlardan sunucu hizmet ya alan da sunucu kullanıcı bilgisayarlarıdır. Bilgiye erişim yetkileri, belirlenir. sunucu tarafından İnternet erişimi nasıl sağlanır? 1. İnternet servis sağlayıcı (ISS) 2. Tarayıcı (web browser) 3. Kişisel bilgisayar, cep telefonu vb. cihazlar İnternet’e Erişim Yolları İnternet Kablolu Çevirmeli Ağ (Dial Up) Kablo İnternet Kablosuz DSL Fiber optik Wi-Fi Mobil İnternet Uydu İnterneti İnternet’e Erişim Yolları II Kablolu İnternete erişim yöntemleri aşağıda verilmiştir: Çevirmeli ağ :İnternete erişim için modem ve telefon hattı kullanılır. Bu yöntemde telefon numarası çevrilerek İnternete bağlanılır. DSL: Bakır kablolar ev, ofis gibi yapılara döşenir ve bu kablolar üzerinden İnternet erişimi sağlanır. Kablo İnternet: Kablo TV şebekesi üzerinden İnternet erişimi sağlanır. Fiber optik: Fiber kablolar üzerinden yüksek hızlarda İnternet erişimi sağlanır. İnternet’e Erişim Yolları II Kablosuz İnternete erişim yöntemleri aşağıda verilmiştir: Wi-Fi: Bilgisayar, cep telefonu gibi cihazların kısa mesafeden İnternete erişmelerini sağlar. Mobil İnternet: 3G ve 4G teknolojileri aracılığıyla cep telefonu, tablet gibi mobil cihazlar üzerinden İnternete erişim sağlanır. Uydu İnternet: Uydu üzerinden İnternet erişimi sağlanır. TCP/IP (Transmission Control Protocol/İnternet Protocol) İnternet üzerindeki bilgi iletimi ve paylaşımlar belirli kurallar dahilinde yapılmaktadır. Bu kuralların tümüne TCP/IP protokolü adı verilmektedir. TCP/IP protokolünde her bilgisayar diğer bilgisayardan farklı olarak bir IP numarası alır. (194.62.15.2 gibi) TCP’nin görevi verilerin gönderilişini denetlemek ve verilerin doğruluğunu kontrol etmektir. IP ise ham verilerin bir yerden bir yere gönderilmesini sağlar. World Wide Web (www) Bir tarayıcı (browser) programı kullanılarak Internet üzerinde bilgi araştırması yapabileceğimiz grafik tabanlı bir sistemdir. World Wide Web Web sunucularında bulunan bilgiler istemci bilgisayarlara “Web sayfaları” kullanılarak aktarılırlar. Web sayfaları, HTML (Hyper Text Markup Language- Hiper Metin İşaretleme Dili) kullanılarak hazırlanmış .htm ya da .html uzantılı dosyalardır. Web adresi nedir? Web adresi, herhangi bir kişi, kuruluş, organizasyon vb. için hazırlanmış bir web sayfasının yerleştirildiği web sunucusunun ve sayfayı oluşturan dosyaların bu sunucudaki konumlarının belirtildiği adrestir. www.yok.gov.tr www.hurriyet.com.tr Web Adresi İnternet alanın adı (Domain name) http://www.bozok.edu.tr Protokol Bir world wide web sunucusuna bağlandığınızı gösterir. Alan sahibi olan kuruluş vb. Alan türünü belirleyen uzantı Alanın hangi ülkede bulunduğunu belirten uzantı Uzantılar .edu Eğitim (Educational) .com Ticari (Commercial) .gov Kamu (Governmental) .mil Askeri (Military) .org Organizasyon / Kuruluş (Organization) Bağlantı (Link) nedir? İnternet sayfalarında kullanıcının başka bir web sayfasına ya da uygulamaya yönlenmesini sağlayan bir bağlantıdır. Bu bağlantılar aynı web sitesi üzerinde olabileceği gibi başka bir web sitesinde yani başka bir adreste de olabilir. Web tarayıcısı (web browser) nedir? Kullanıcıların ağ sunucuları üzerinde yer alan İnternet dosyalarını açmasını sağlayan programdır. Google Chrome Internet Explorer Mozilla Firefox Safari FTP nedir? FTP (File Transfer Protocol): İnternete bağlı bir bilgisayardan diğerine (her iki yönde de) dosya aktarımı yapmak için kullanılır. Bu protokol sayesinde ağ ortamındaki bilgisayarlar arasında dosya gönderme ve alma işlemleri yapılır. HTTP (Hyper Text Transfer Protocol) nedir? İnternette sunucular ve kullanıcılar arasında bilgilerin nasıl aktarılacağına dair kuralları ve yöntemleri düzenleyen bir sistemdir. HTML nedir? İnternet üzerinde web sayfası oluşturmak için kullanılan bir betik dilidir. HTML dosyaları sunucu bilgisayarın sabit diskinde .html ya da .htm uzantısı ile saklanır. Özet akışı (RSS) nedir? RSS, çeşitli internet siteleri tarafından yayınlanan haber vb. içeriğin tek bir ortamdan topluca izlenebilmesine olanak sağlayan yeni bir içerik besleme yöntemidir. Dosya biçimleri .rss ve .xml'dir. Popüler RSS okuyucular: Google Reader Bloglines Feeddemon İnternette güvenlik ve gizlilik nedir? Sanal dünyada, gerçek hayatta olduğu gibi bir takım riskler bulunmaktadır. Bu nedenle İnternet güvenliğinin sağlanması, işletmeler ve hükümet kurumları açısından büyük önem teşkil etmektedir. İnternet güvenliğinin amacı, sanal dünyalarda karşılaşabilecek saldırılara karşı önlem alınmasıdır. Bu bağlamda İnternet güvenliği, İnternet üzerinden gönderilen verilerin korunması için belirli standartlara ve kaynaklara dayanmaktadır. İnternet güvenliği, yalnızca tarayıcı güvenliğini değil, aynı zamanda bilgisayarda bulunan diğer uygulamaların ve işletim sistemlerinin de güvenliğini de kapsamaktadır. İnternette güvenlik ve gizlilik nedir? II İnternette bazı siteler tarafından kullanıcıların web ortamındaki hareketleri, bilgileri kayıt altına alınmakta ve istenildiği takdirde reklam vb. amaçlar için kullanıcı bilgilerine kolaylıkla ulaşılabilmektedir. Bu durum ise İnternet gizliliğinin sağlanmasının önemini daha da ortaya çıkarmaktadır. İnternet gizliliğinin amacı ad, soyad, e-posta adresi gibi kullanıcı bilgilerinin İnternette depolanmasına ve bu bilgilerin üçüncü şahıslar tarafından ele geçirilmesine önlemeye yönelik bir takım düzenlemeleri içeren çok yönlü bir konudur. Çerezler Çerez, web sitelerinin kullanıcı bilgisayarına kaydettikleri metin dosyalarıdır. Web sitelerinin çerezleri kullanma amacı, kullanıcıları bir sonraki ziyaretlerinde tanımaktır. Örneğin; oturum açma ekranında bulunan “Şifremi Hatırla” seçeneğine tıklatıldığı zaman, ilgili site kullanıcının şifresini bilgisayarda saklayacak ve bir sonraki girişinde kullanıcıya şifre sormayacaktır. Çerezler kullanıcıyı tanıma, kullanıcı tercihlerini saklama gibi amaçlar için oluşturulmaktadır. Çerezlerde bulunan kullanıcı bilgileri, bilgisayara bulaşan virüs gibi kötü amaçlı yazılımlar aracılığıyla üçüncü şahıslar tarafından çalınabilir. Takipçiler İzleme; reklam veya farklı amaçlar taşıyan şirketlerin web sitelerinde gösterdiğiniz davranışlar hakkında bilgi edinmesidir. Örneğin ziyaret ettiğiniz bir e-ticaret sitesinde tıkladığınız bağlantılar ve satın aldığınız ürünler hakkında ilgili şirketler bilgi edinir. İzleme yönteminin amacı, reklam şirketlerinin kullanıcılara kişiselleştirilmiş bilgi sunmasını sağlamaktır. Ancak izleme yöntemi göründüğü kadar zararsız değildir. Çünkü bu şirketler tarafından toplanan bilgilerin hangi amaçla kullanıldıklarının veya yeteri kadar güvenli bir şekilde sakladıklarının garantisi yoktur. Gizlilik – Bcc Kullanımı Birden fazla kişiye e-posta gönderildiği zaman, bu kişilerin e-posta adreslerini birbirlerini tanımayan başka kişiler öğrenebilirler. Bu durum, kullanıcıların e-posta adreslerinin gizliliğinin sağlanmasını engellemektedir. E-posta uygulamalarında bulunan “bcc” özelliği sayesinde, birçok kişiye gizlenebilmektedir. gönderilen e-posta adreslerini İnternette Olası Tehditler Basit Kullanıcı Adları ve Şifreler Bilgisayar korsanları, geliştirdikleri sistemler aracılığıyla birçok kişinin kullanıcı adlarını ve şifrelerini ele geçirebilmektedirler. Bu durum kullanıcıların şifre oluşturma sürecinde daha dikkatli olmaları gerektiğinin ne kadar önemli olduğunu göstermektedir. Örneğin; kısa, bir anlam ifade eden ve her siteye giriş için kullanılan aynı şifreler, korsan sistemler tarafından kısa sürede algılanmaktadır. İnternet’te Olası Tehditler İstenmeyen E-Postalar (SPAM) SPAM, e-posta, telefon vb. araçlarla isteğiniz dışında size gönderilen iletilerdir. Bu mesajlar çoğunlukla güvenilmeyen ürünlerin veya yasal olmayan hizmetlerin tanıtılmasına yönelik reklam içeriklerinden oluşmaktadır. Bir kişinin size Spam gönderebilmesi için öncelikli olarak, e-posta adresinize sahip olması gerekmektedir. Mesaj listeleri, üye olmak amacıyla e-posta adresi verilen web siteleri üzerinden tarama yapılarak oluşturulmaktadır. İnternette Olası Tehditler Kimlik Avı Saldırısı I Kimlik avı saldırısı, genellikle banka numarası, anne kızlık soyadı, vatandaşlık numarası gibi önemli bilgilere erişim amacıyla gerçekleşir. Bankacılık veya müşteri hizmetleri gibi güvenilir kaynaklardan geliyor gibi görünen e-postalarda, banka hesap numarası vb. bilgilerin onaylanmasını isteyen bağlantılara tıklatıldığı zaman, sahte web sitelerine yönlendirme yapılmaktadır. İnternette Olası Tehditler Kimlik Avı Saldırısı II Amerika’nın Teksas eyaletinden yaşayan bir hacker, yasal sitelerin taklitlerini üreterek kullanıcıların kredi kartı bilgilerini ele geçirdi. Ödeme sistemi PayPal’in taklit sitesine giren kullanıcılar, bu sistemde kredi kartı bilgilerini girdiler. Taklit site aracılığıyla bu bilgilere erişen hacker 46 ay hapse mahkum oldu. Sahte Web Siteleri Sahte web siteleri uydurma, taklit anlamına gelmektedir. Bu sitelerin amacı, kullanıcıların kredi kartı, kullanıcı adı, şifre gibi önemli bilgilerin saldırganlar tarafından ele geçirilmesidir. Örneğin; siz sahte bir web sitesinde kullanıcı adı ve şifre bilgileri girdiğinizde, bu bilgiler saldırganların ana bilgisayarlarına (host)’larına gönderilmektedir. İnternette Olası Tehditler Sahte Web Siteleri II İnternette sahte web sitelerinin anlaşılmasına yönelik bazı ipuçları aşağıda verilmiştir: Alan Adı (The Domain Name): Genelde çok ünlü markaların web sitelerinin bağlantı adresleri www.rayban.com şeklindedir. Sahte web sitelerinde ise bu isimler www.raybanshop.com şeklinde olabilmektedir. İletişim Bilgileri: Genelde sahte web sitelerinde herhangi bir iletişim bilgileri sayfası bulunmamakta veya bu sayfa yalnızca kullanıcıların kendi bilgilerini doldurması istenen bir formlardan oluşmaktadır. İletişim bilgileri bulunan sayfalarda bile mutlaka bu bilgileri kontrol etmelisiniz. İnternette Olası Tehditler Sahte Web Siteleri III Yorumlar: Siteyle ilgili yapılan yorumları İnternetten inceleyerek, site hakkında olumlu veya olumsuz bilgi edinebilirsiniz. SSL sertifikası: Birçok sahte web sitesi SSL sertifikası kullanmamaktadır. SSL sertifikası özellikle alış veriş siteleri gibi e-ticaret sitelerinde veri güvenliğini sağlamak amacıyla kullanılan bir uygulamadır. İnternette Olası Tehditler Açık Erişim Kablosuz Ağlara Bağlanma Açık erişim kablosuz ağlara bağlanmak bilgisayarı güvenlik tehditlerine karşı savunmasız hale getirmektedir. Çünkü bilgisayar saldırganları kablosuz ağ üzerinden yapılan tüm eylemleri takip edebilir veya veri trafiğini kontrol altına alabilirler. Buna ek olarak kullanıcı adı ve şifreleri görüntüleyebilirler. Bu nedenle açık erişim kablosuz ağlarda bankacılık işlemleri gerçekleştirilmemelidir. Böyle bir durumda bilgisayar saldırganları paket dinleme denilen yöntem sayesinde banka hesabınızı ele geçirebilirler. İnternette Olası Tehditler Kaynağı Bilinmeyen Yazılımlar Günümüzde birçok kişi İnternet ortamında lisanslı olmayan yazılımları bilgisayarlarına indirmektedir. Bu yazılımları lisanslı hale getirmek için «crack» olarak adlandırılan programlar indirilmekte ve çalıştırılmaktadır. Ancak kaynağı bilinmeyen bu programlar virüs, trojan gibi kötü amaçlar taşıyabilmektedir. Bu nedenle kullanıcılar İnternetten güvenilir kaynaklardan yazılım indirmeye özen göstermelidir. İnternette Olası Tehditler Sahte Hesaplar ve Siber Zorbalık Çevrimiçi ortamlarda özellikle sosyal medyada kullanıcılar tarafından farklı amaçlar için açılan ancak gerçek olmayan kullanıcı profillerine sahte hesap denir. Bu hesaplar ünlülerin adlarını kullanarak hesap açma ve bu hesabı kullanarak takipçi toplama, reklam yapma gibi çok farklı amaçlar için oluşturulmaktadır. Siber zorbalık, birey yada grupların İnternet, mobil gibi dijital teknolojileri kullanarak başkalarına korkutma, tehdit, taciz amaçlı yazılı, görsel, işitsel iletileri kasıtlı ve düzenli bir şekilde göndermeleridir. İnternette Olası Tehditler Sosyal Medya’da Bilgi Facebook, Twitter gibi sosyal medya uygulamaları günlük hayatta sıklıkla kullanılmaktadır. Bu ortamlarda kullanıcılar, resim, video, konum paylaşımı gibi kişisel bilgilerini rahat bir şekilde paylaşmaktadır. Ancak, sosyal ağ sitelerinin sahip olduğu güvenlik ve gizlilik mekanizmalarının birçoğu kullanıcıların kişisel verilerini korumada zayıf kalmaktadır. Bu nedenle kullanıcılar, telefon numarası, ev adresi, sosyal güvenlik numarası gibi kişisel bilgi paylaşımından kaçınmalıdır. Güvenlik Tehditlerine Karşı Alınan Önlemler İşletim Sistemini Güncelleme Güncelleştirme, bilgisayarın güvenliğini ve performansını artırmak için özel olarak tasarlanan yazılımlardır. Cihazlarda kurulu olan işletim sistemlerinin, virüs veya siber saldırılara karşı koruma kalkanına sahip olabilmesi zaman zaman güncellemesi gerekmektedir. İşletim sistemleri yeni sürümlerin, yazılım yamalarının ve hizmet paketlerinin sağlanması amacıyla belirli aralıklarla güncellenmektedir. Güvenlik Tehditlerine Karşı Alınan Önlemler Güvenlik Duvarı Kullanma / Güvenlik Duvarını Etkinleştirme Güvenlik duvarı, İnternetten gelen bilgileri denetleyen ve bu bilgilerin bilgisayara geçişine izin veren bir yazılımdır. Güvenlik duvarının amacı, virüs gibi bilgisayarınıza sızmaya ve zarar vermeye çalışan yazılımlara engel olmaktır. Güvenlik duvarı aynı zamanda bilgisayarın, diğer bilgisayarlara zarar vermesini önler. Güvenlik Tehditlerine Karşı Alınan Önlemler Güçlü Şifreler Kullanma ve Şifreleri Değiştirme İnteraktif bankacılık, sosyal medya hesapları gibi çevrimiçi ortamlara giriş olarak kullanıcı adı ve şifre aracılığıyla oturum açma işlemi bulunmaktadır. Bu işlemde kullanılan şifrelerin bilgisayar saldırganları veya sistemleri tarafından çözümlenmemesi için güçlü bir şekilde oluşturulması ve bu şifrelerin belirli aralıklarla değiştirilmesi gerekmektedir. Güvenlik Tehditlerine Karşı Alınan Önlemler Güçlü Şifreler Kullanma ve Şifreleri Değiştirme II Güçlü şifre oluşturma ipuçları aşağıda verilmiştir: En az 8 karakter uzunluğunda olmalıdır. Gerçek ad, doğum tarihi gibi kullanıcıyla ilgili bilgiler içermemelidir. Harflerin yanı sıra, rakam ve "?, @, !, #, %, +, -" gibi özel karakterler içermelidir. Şifredeki harflerin ya da rakamların kesinlikle birbiriyle ilişkisi olmamalıdır. Klavyede arka arkaya gelen "asdfghjk" gibi ifadeler kullanılmamalıdır. Güvenlik Tehditlerine Karşı Alınan Önlemler Şüpheli Hesapları ve E-Posta Adreslerini Engelleme SPAM bildir! Tanımadığınız veya istemediğiniz kullanıcılardan gelen e-postalar, kimlik avı saldırısı nedeniyle tehlike olasılığı barındırmaktadır. Kullanılan e-posta sistemlerinde istenmeyen kullanıcılardan gelen e-postaları engellenmesi İnternet güvenliğini birisidir. sağlamada kullanılan yöntemlerden Güvenlik Tehditlerine Karşı Alınan Önlemler E-Posta Güvenliğini Artırma E-posta güvenliğini artırmak için aşağıdaki işlemleri uygulayabilirsiniz: Güçlü şifreler kullanın. SSL hizmetini kullanın. Bilgisayarınızda iyi bir anti-virüs programı kullanın. Ekli dosyaları açarken dikkatli olun. E-posta mesajlarına kredi kartı numarası gibi hassas bilgileri dahil etmeyin. İstenmeyen e-postaları yanıtlamayın. Kablosuz İnternet erişiminde e-posta gönderirken dikkatli olun. Güvenlik Tehditlerine Karşı Alınan Önlemler İki Faktörlü Kimlik Doğrulaması Kullanma İki faktörlü kimlik doğrulaması, iki farklı bileşenin birleşimi ile kimlik belirlenmesini sağlar. Bu bileşenler kullanıcının bildiği veya sahip olduğu bilgiler olabilir. İki faktörlü sistemlerinde kimlik sıklıkla doğrulaması kullanılmaktadır. interaktif Kullanıcı bankacılık adını ve parolasını giren kişiden bir sonraki adım olarak cep telefonuna gelen sms şifresini girmesi istenir.